Android Açık Kaynak Projesi (AOSP)'nde uygulanması planlanan bu teknik açıklama metninde, Cihaz Üzerinde Kişiselleştirme'nin (ODP) arkasındaki motivasyon, geliştirilmesine yön veren tasarım ilkeleri, gizlilik modeli aracılığıyla sağladığı gizlilik ve doğrulanabilir şekilde gizli bir deneyim sunmaya nasıl yardımcı olduğu ele alınmaktadır.

Veri erişimi modelini basitleştirerek ve güvenlik sınırını aşan tüm kullanıcı verilerinin (kullanıcı, kullanıcıyı benimseyen, model_instance) başına farklı şekilde gizli olduğundan emin olarak bunu gerçekleştirmeyi planlıyoruz (bu belgede bazen kullanıcı düzeyi olarak kısaltılır).

Son kullanıcıların cihazlarından olası son kullanıcı verisi çıkışıyla ilgili tüm kodlar açık kaynak olacak ve harici tüzel kişiler tarafından doğrulanabilir. Teklifimizin ilk aşamalarında, cihaz üzerinde kişiselleştirme fırsatlarını kolaylaştıran bir platform için ilgi uyandırmayı ve geri bildirim toplamayı amaçlıyoruz. Gizlilik uzmanları, veri analistleri ve güvenlik uzmanları gibi paydaşları bizimle etkileşime geçmeye davet ediyoruz.

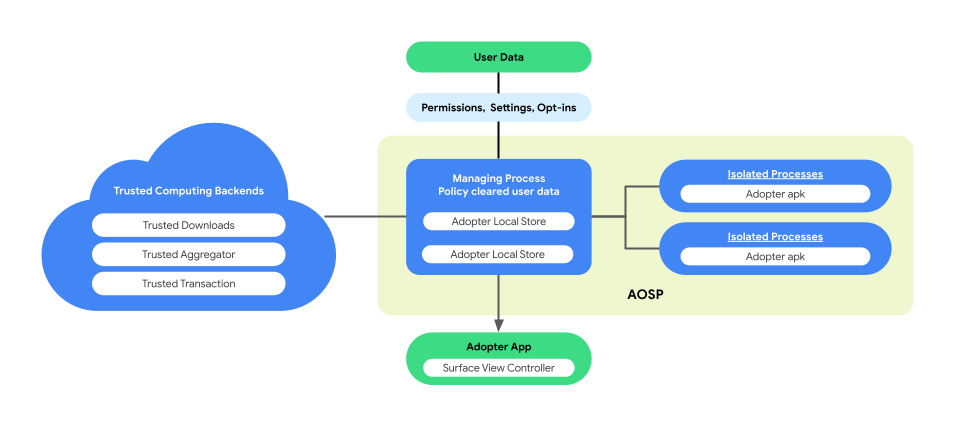

Görsel

Cihaz üzerinde kişiselleştirme, son kullanıcıların bilgilerini etkileşimde bulunmadıkları işletmelerden korumak için tasarlanmıştır. İşletmeler, ürünlerini ve hizmetlerini son kullanıcılar için özelleştirmeye devam edebilir (örneğin, uygun şekilde anonimleştirilmiş ve diferansiyel olarak gizli makine öğrenimi modelleri kullanarak). Ancak işletme ile son kullanıcı arasında doğrudan etkileşim olmadığı sürece, bir son kullanıcı için yapılan özelleştirmeleri tam olarak göremezler (bu, yalnızca işletme sahibi tarafından oluşturulan özelleştirme kuralına değil, aynı zamanda bireysel son kullanıcı tercihine de bağlıdır). Bir işletme makine öğrenimi modelleri veya istatistiksel analizler üretirse ODP, uygun Diferansiyel Gizlilik mekanizmaları kullanılarak bunların uygun şekilde anonimleştirilmesini sağlamaya çalışır.

Şu anki planımız, ODP'yi aşağıdaki özellikleri ve işlevleri kapsayan birden fazla aşamada keşfetmektir. Ayrıca, bu keşfi daha da ilerletmek için ek özellikler veya iş akışları önermek üzere ilgili tarafları yapıcı bir şekilde katkıda bulunmaya davet ediyoruz:

- Tüm iş mantığının bulunduğu ve yürütüldüğü, çıkışları sınırlarken çok sayıda son kullanıcı sinyalinin korumalı alana girmesine izin veren korumalı bir ortam.

Aşağıdakiler için uçtan uca şifrelenmiş veri depoları:

- Kullanıcı denetimleri ve kullanıcıyla ilgili diğer veriler. Bu, kullanıcı tarafından sağlanan veya işletmeler tarafından toplanan ve çıkarılan son kullanma süresi (TTL) denetimleri, silme politikaları, gizlilik politikaları ve daha fazlası olabilir.

- İşletme yapılandırmaları. ODP, bu verileri sıkıştırmak veya gizlemek için algoritmalar sağlar.

- İşleme sonuçları. Bu sonuçlar şunlar olabilir:

- Daha sonraki işleme turlarında giriş olarak tüketilir.

- Uygun Diferansiyel Gizlilik mekanizmalarına göre gürültü eklenir ve uygun uç noktalara yüklenir.

- Uygun merkezi diferansiyel gizlilik mekanizmalarıyla açık kaynak iş yüklerini çalıştıran güvenilir yürütme ortamlarına (TEE) güvenilir yükleme akışı kullanılarak yüklenir.

- Son kullanıcılara gösterilir.

Aşağıdakiler için tasarlanmış API'ler:

- 2(a) öğesini toplu olarak veya aşamalı olarak güncelleyin.

- 2(b) öğesini toplu olarak veya artımlı olarak periyodik olarak güncelleyin.

- Güvenilir toplama ortamlarında uygun gürültü mekanizmalarıyla 2(c) dosyasını yükleyin. Bu tür sonuçlar, sonraki işleme turlarında 2(b) olarak değerlendirilebilir.

Zaman çizelgesi

Bu, ODP'nin Beta sürümünü test etmek için geçerli plandır. Zaman çizelgesi değişebilir.

| Özellik | 2025'in 1. yarısı | Ç3 2025 |

|---|---|---|

| Cihaz üzerinde eğitim + çıkarım | Bu süre zarfında pilot olarak kullanılabilecek olası seçenekleri görüşmek için Özel Korumalı Alan ekibiyle iletişime geçin. | Uygun Android T ve sonraki sürümlerin yüklü olduğu cihazlarda kullanıma sunulmaya başladı. |

Tasarım ilkeleri

ODP'nin dengelemeye çalıştığı üç temel vardır: gizlilik, adalet ve fayda.

Gelişmiş gizlilik koruması için kule veri modeli

ODP, Tasarımdan Gizliliğe uygundur ve varsayılan olarak son kullanıcı gizliliğinin korunması için tasarlanmıştır.

ODP, kişiselleştirme işlemenin son kullanıcının cihazına taşınmasını araştırır. Bu yaklaşım, verileri mümkün olduğunca cihazda saklayarak ve yalnızca gerektiğinde cihaz dışında işleyerek gizlilik ile işlevsellik arasında denge kurar. ODP şu konulara odaklanır:

- Cihazdan ayrılsa bile son kullanıcı verilerinin cihaz üzerinde kontrolü. Hedeflerin, ODP tarafından yazılmış kod çalıştıran herkese açık bulut sağlayıcılar tarafından sunulan Güvenilir Yürütme Ortamları'na sahip olması gerekir.

- Cihazdan ayrılan son kullanıcı verilerine ne olacağının cihaz tarafından doğrulanabilir olması. ODP, kullanıcıları için cihazlar arası makine öğrenimini ve istatistiksel analizleri koordine etmek üzere açık kaynak, birleşik bilgi işlem iş yükleri sağlar. Son kullanıcının cihazı, bu tür iş yüklerinin Güvenilir Yürütme Ortamlarında değiştirilmeden yürütüldüğünü onaylar.

- Cihaz tarafından kontrol edilen/doğrulanabilir sınırı aşan çıkışların teknik gizliliği (ör. toplama, gürültü, diferansiyel gizlilik) garanti edilir.

Bu nedenle, kişiselleştirme cihaza özel olacaktır.

Ayrıca işletmelerin, platformun ele alması gereken gizlilik önlemlerine de ihtiyacı vardır. Bu, iş verilerinin ham haliyle ilgili sunucularda tutulmasını gerektirir. ODP bunu yapmak için aşağıdaki veri modelini kullanır:

- Her ham veri kaynağı, yerel öğrenme ve çıkarım yapılmasını sağlamak için cihazda veya sunucu tarafında depolanır.

- Birden fazla veri kaynağında karar vermeyi kolaylaştıracak algoritmalar (ör. iki farklı veri konumu arasında filtreleme veya çeşitli kaynaklarda eğitim ya da çıkarım) sağlarız.

Bu bağlamda, bir işletme kulesi ve bir son kullanıcı kulesi olabilir:

Son kullanıcı kulesi, son kullanıcı tarafından sağlanan verilerden (ör. hesap bilgileri ve denetimler), son kullanıcının cihazıyla etkileşimlerine ilişkin toplanan verilerden ve işletme tarafından türetilmiş verilerden (ör. ilgi alanları ve tercihler) oluşur. Çıkarılan veriler, kullanıcıların doğrudan beyanlarının üzerine yazılmaz.

Karşılaştırma amacıyla, bulut odaklı bir altyapıda son kullanıcı kulesinden gelen tüm ham veriler işletmelerin sunucularına aktarılır. Buna karşılık, cihaz odaklı bir altyapıda son kullanıcı kulesinden gelen tüm ham veriler kaynağında kalır. İşletmenin verileri ise sunucularda depolanır.

Cihaz üzerinde kişiselleştirme, daha özel çıkış kanalları kullanarak TEE'lerdeki son kullanıcılarla ilgili olabilecek verileri işlemek için yalnızca onaylanmış, açık kaynak kodlu kodu etkinleştirerek her iki dünyanın da en iyisini bir araya getirir.

Adil çözümler için herkese açık katılım

ODP, çeşitli bir ekosistemdeki tüm katılımcılar için dengeli bir ortam sağlamayı amaçlar. Farklı hizmet ve ürünler sunan çeşitli oyunculardan oluşan bu ekosistemin karmaşıklığını biliyoruz.

ODP, yenilikçiliğe ilham vermek için geliştiriciler ve temsil ettikleri işletmeler tarafından uygulanabilecek API'ler sunar. Cihaz üzerinde kişiselleştirme, sürümleri, izlemeyi, geliştirici araçlarını ve geri bildirim araçlarını yönetirken bu uygulamaların sorunsuz bir şekilde entegre edilmesini kolaylaştırır. Cihaz üzerinde kişiselleştirme, belirli bir işletme mantığı oluşturmaz. Bunun yerine, yaratıcılığın katalizörü olarak işlev görür.

ODP zaman içinde daha fazla algoritma sunabilir. Doğru özellik düzeyini belirlemek ve katılımcı her işletme için makul bir cihaz kaynağı sınırı belirlemek amacıyla ekosistemle işbirliği yapmak önemlidir. Yeni kullanım alanlarını tespit edip bunlara öncelik vermemize yardımcı olması için ekosistemden geri bildirim bekliyoruz.

Daha iyi kullanıcı deneyimleri için geliştirici aracı

ODP ile tüm etkinlikler cihaz düzeyinde yerel olarak kaydedildiği için etkinlik verileri kaybolmaz veya gözlemde gecikme yaşanmaz. Katılım hatası yok ve tüm etkinlikler belirli bir cihazla ilişkilendirilmiş. Sonuç olarak, gözlemlenen tüm etkinlikler doğal olarak kullanıcının etkileşimlerini yansıtan kronolojik bir sıra oluşturur.

Bu basitleştirilmiş süreç, verileri birleştirme veya yeniden düzenleme ihtiyacını ortadan kaldırarak kullanıcı verilerine neredeyse gerçek zamanlı ve kayıpsız erişim sağlar. Bu da son kullanıcıların veri odaklı ürün ve hizmetlerle etkileşim kurarken algıladığı faydayı artırabilir. Sonuç olarak, memnuniyet düzeyleri ve anlamlı deneyimler artabilir. ODP sayesinde işletmeler, kullanıcılarının ihtiyaçlarına etkili bir şekilde uyum sağlayabilir.

Gizlilik modeli: Gizlilik yoluyla gizlilik

Aşağıdaki bölümlerde, bu gizlilik analizinin temeli olarak tüketici-üretici modeli ve hesaplama ortamı gizliliği ile çıkış doğruluğu ele alınmaktadır.

Bu gizlilik analizinin temeli olarak tüketici-üretici modeli

Gizlilik yoluyla gizlilik güvencelerini incelemek için tüketici-üretici modelini kullanacağız. Bu modeldeki hesaplamalar, düğümler ve alt grafiklerden oluşan yönlendirilmiş döngüsel olmayan bir grafik (DAG) içinde düğümler olarak temsil edilir. Her hesaplama düğümünün üç bileşeni vardır: tüketilen girişler, üretilen çıkışlar ve girişleri çıkışlarla eşleyen hesaplama.

Bu modelde gizlilik koruması üç bileşenin tümü için geçerlidir:

- Giriş gizliliği. Düğümlerin iki tür girişi olabilir. Bir giriş, önceki bir düğüm tarafından oluşturulduysa bu giriş, önceki düğümün çıkış gizliliği garantilerine zaten sahiptir. Aksi takdirde girişler, politika motorunu kullanarak veri girişi politikalarını temizlemelidir.

- Çıkış gizliliği. Çıktının, Diferansiyel Gizlilik (DP) tarafından sağlanan gibi özelleştirilmesi gerekebilir.

- Hesaplama ortamı gizliliği. Hesaplama, güvenli bir şekilde kapalı bir ortamda gerçekleşmelidir. Bu sayede, hiçbir kullanıcı bir düğümdeki ara durumlara erişemez. Bunu sağlayan teknolojiler arasında birleşik hesaplamalar (FC), donanım tabanlı güvenilir yürütme ortamları (TEE), güvenli çok taraflı hesaplama (sMPC), homomorfik şifreleme (HPE) ve daha fazlası yer alır. Gizlilik önlemleri aracılığıyla gizlilik sağlanırken aracı durumların ve gizlilik sınırını aşan tüm çıkışların Diferansiyel Gizlilik mekanizmalarıyla korunmaya devam etmesi gerektiğini belirtmek gerekir. Gerekli iki hak talebi şunlardır:

- Ortam gizliliği, yalnızca beyan edilen çıkışların ortamdan çıkmasını sağlar ve

- Giriş gizlilik iddialarından çıkış gizlilik iddialarının doğru şekilde çıkarılmasını sağlayan sağlamlık. Sağlamlık, gizlilik özelliğinin DAG'de yayılmasına olanak tanır.

Gizli sistemler giriş gizliliğini, hesaplama ortamı gizliliğini ve çıkış gizliliğini korur. Ancak daha fazla işlem gizli bir hesaplama ortamında kapatılarak Diferansiyel Gizlilik mekanizmalarının uygulama sayısı azaltılabilir.

Bu modelin iki temel avantajı vardır. Öncelikle, büyük ve küçük çoğu sistem DAG olarak temsil edilebilir. İkinci olarak, DP'nin Son İşleme [Bölüm 2.1] ve kompozisyon Diferansiyel Gizliliğin Karmaşıklığı'ndaki 2.4 numaralı Lemma özellikleri, bir grafiğin tamamı için gizlilik ve doğruluk arasındaki (en kötü durum) dengeyi analiz etmek üzere güçlü araçlar sağlar:

- Son işlem, bir miktar özelleştirildikten sonra orijinal veriler yeniden kullanılmadığı sürece "özelleştirmenin kaldırılamayacağını" garanti eder. Bir düğümün tüm girişleri gizli olduğu sürece, hesaplamalarından bağımsız olarak çıkışı da gizlidir.

- Gelişmiş kompozisyon, her grafik parçası DP ise genel grafiğin de DP olacağını garanti eder. Bu sayede, grafiğin nihai çıkışının ε ve δ değerleri, grafiğin κ birimi olduğu ve her birimin çıkışının (ε, δ)-DP olduğu varsayılarak yaklaşık olarak ε√κ ile sınırlandırılır.

Bu iki özellik, her düğüm için iki tasarım ilkesine dönüşür:

- Mülk 1 (Son İşleme'den) Bir düğümün girişleri tamamen DP ise çıkışı da DP olur. Bu, düğümde yürütülen herhangi bir rastgele iş mantığını barındırır ve işletmelerin "gizli soslarını" destekler.

- Mülk 2 (Gelişmiş Oluşturma'dan) Bir düğümün girişlerinin tümü DP değilse çıkışı DP uyumlu hale getirilmelidir. Bir hesaplama düğümü, Güvenilir Yürütme Ortamları'nda çalışan ve açık kaynaklı, cihaz üzerinde kişiselleştirme tarafından sağlanan iş yüklerini ve yapılandırmaları yürütüyorsa daha sıkı DP sınırları mümkündür. Aksi takdirde, cihaz üzerinde kişiselleştirmenin en kötü durum DP sınırlarını kullanması gerekebilir. Kaynak kısıtlamaları nedeniyle, herkese açık bulut sağlayıcısı tarafından sunulan Güvenilir Yürütme Ortamları'na başlangıçta öncelik verilir.

Hesaplama ortamı gizliliği ve çıkış doğruluğu

Bundan sonra Cihaz Üzerinde Kişiselleştirme, gizli hesaplama ortamlarının güvenliğini artırmaya ve ara durumların erişilemez kalmasını sağlamaya odaklanacak. Mühürleme olarak bilinen bu güvenlik işlemi, alt grafik düzeyinde uygulanır ve birden fazla düğümün birlikte DP uyumlu hale getirilmesine olanak tanır. Bu, daha önce bahsedilen mülk 1 ve mülk 2'nin alt grafik düzeyinde geçerli olduğu anlamına gelir.

Elbette nihai grafik çıkışı olan 7. Çıkış, kompozisyon başına DP'ye tabi tutulur. Bu, bu grafik için toplam 2 DP olacağı anlamına gelir. Mühürleme kullanılmadıysa toplam 3 (yerel) DP olur.

Temel olarak, hesaplama ortamını güvence altına alarak ve saldırganların bir grafiğe veya alt grafiğe ait girişlere ve ara durumlara erişme fırsatlarını ortadan kaldırarak Merkezi DP'nin (yani, kapalı bir ortamın çıkışı DP uyumludur) uygulanmasını sağlar. Bu da Yerel DP'ye (yani, bağımsız girişler DP uyumludur) kıyasla doğruluğu artırabilir. Bu ilke, FC, TEE'ler, sMPC'ler ve HPE'lerin gizlilik teknolojileri olarak değerlendirilmesinin temelini oluşturur. Diferansiyel Gizliliğin Karmaşıklığı başlıklı makalenin 10. bölümüne bakın.

Model eğitimi ve çıkarım, bunun iyi ve pratik bir örneğidir. Aşağıdaki tartışmalarda (1) eğitim popülasyonunun ve çıkarım popülasyonunun çakıştığı ve (2) hem özelliklerin hem de etiketlerin gizli kullanıcı verilerini oluşturduğu varsayılır. DP'yi tüm girişlere uygulayabiliriz:

Cihaz üzerinde kişiselleştirme, kullanıcı etiketlerini ve özelliklerini sunuculara göndermeden önce yerel DP'yi uygulayabilir. Bu yaklaşım, sunucunun yürütme ortamına veya iş mantığına herhangi bir şart getirmez.

Bu, mevcut cihaz üzerinde kişiselleştirme tasarımıdır.

Gizliliği doğrulanabilir

Cihaz üzerinde kişiselleştirme, gizliliği doğrulanabilir şekilde sunmayı amaçlar. Odak noktası, kullanıcı cihazlarının dışında neler olduğunu doğrulamaya yöneliktir. ODP, son kullanıcıların cihazlarından çıkan verileri işleyen kodu yazar ve bu kodun Confidential Computing Consortium uyumlu, ayrıcalıklarını devre dışı bırakılmış bir örnek yöneticisi sunucusunda değiştirilmeden çalıştığını onaylamak için NIST'in RFC 9334 Remote ATtestation procedureS (RATS) Architecture'ını kullanır. Bu kodlar açık kaynaklı olacak ve güven oluşturmak için şeffaf doğrulama amacıyla erişilebilir olacaktır. Bu tür önlemler, kullanıcıların verilerinin korunduğundan emin olmalarını sağlayabilir. İşletmeler de güçlü bir gizlilik güvencesi temelinde itibar kazanabilir.

Toplanan ve depolanan özel verilerin miktarını azaltmak, cihaz üzerinde kişiselleştirmenin diğer önemli bir yönüdür. Birleşik Hesaplama ve Diferansiyel Gizlilik gibi teknolojileri benimseyerek bu ilkeye bağlı kalır ve hassas bireysel ayrıntıları veya kimliği tanımlayabilecek bilgileri göstermeden değerli veri kalıplarının ortaya çıkarılmasını sağlar.

Veri işleme ve paylaşımla ilgili etkinlikleri günlüğe kaydeden bir denetim izini sürdürmek, doğrulanabilir gizliliğin diğer önemli bir yönüdür. Bu sayede, gizliliğe olan bağlılığımızı sergileyerek denetleme raporları oluşturabilir ve güvenlik açıklarını tespit edebiliriz.

Tasarım ve uygulamaları sürekli olarak iyileştirmemize yardımcı olması için gizlilik uzmanlarından, yetkililerden, sektörlerden ve bireylerden yapıcı bir işbirliği bekliyoruz.

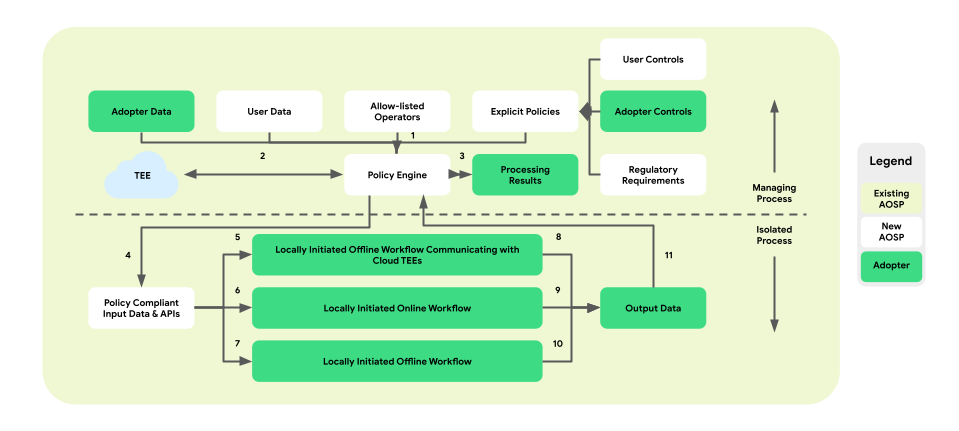

Aşağıdaki grafikte, cihazlar arası toplama ve Diferansiyel Gizlilik'e göre gürültü ekleme için kod yolu gösterilmektedir.

Üst düzey tasarım

Gizlilik, gizlilik yoluyla nasıl uygulanabilir? Genel olarak, ODP tarafından yazılan ve kapalı bir ortamda çalışan bir politika motoru, giriş ve çıkışlarının DP durumunu izlerken her bir düğümü/alt grafiği denetleyen temel bileşen olarak işlev görür:

- Politika motoru açısından cihazlar ve sunucular aynı şekilde ele alınır. Politika motorları karşılıklı olarak doğrulandıktan sonra, aynı politika motorunu çalıştıran cihazlar ve sunucular mantıksal olarak aynı kabul edilir.

- Cihazlarda yalıtım, AOSP yalıtılmış işlemleri (veya kullanılabilirlik yüksek olduğunda uzun vadede pKVM) aracılığıyla sağlanır. Sunucularda yalıtım, "güvenilir taraf"a dayanır. Bu taraf, TEE ve tercih edilen diğer teknik mühürleme çözümleri, sözleşmeli bir anlaşma veya her ikisidir.

Diğer bir deyişle, platform politika motorunu yükleyip çalıştıran tüm mühürlü ortamlar Güvenilir Bilgisayar Tabanı (TCB) kapsamında kabul edilir. Veriler, TCB ile ek gürültü olmadan dağıtılabilir. Veriler TCB'den ayrıldığında DP'nin uygulanması gerekir.

Cihaz üzerinde kişiselleştirmenin üst düzey tasarımı, iki temel unsuru etkili bir şekilde entegre eder:

- İş mantığının yürütülmesi için eşlenmiş işlem mimarisi

- Veri girişini, çıkışını ve izin verilen işlemleri yönetmek için politikalar ve bir politika motoru.

Bu uyumlu tasarım, işletmelere tescilli kodlarını güvenilir bir yürütme ortamında çalıştırabilecekleri ve uygun politika kontrollerini geçen kullanıcı verilerine erişebilecekleri adil bir oyun alanı sunar.

Aşağıdaki bölümlerde bu iki önemli konu ayrıntılı olarak ele alınmaktadır.

İş mantığının yürütülmesi için eşlenmiş işlem mimarisi

Cihaz üzerinde kişiselleştirme, iş mantığı yürütülürken kullanıcı gizliliğini ve veri güvenliğini artırmak için AOSP'de eşlenmiş işlem mimarisini kullanıma sunar. Bu mimari aşağıdakilerden oluşur:

ManagingProcess. Bu işlem, IsolatedProcesses'i oluşturup yönetir. Böylece, izin verilen API'lerle sınırlı erişim ve ağ veya disk izni olmadan işlem düzeyinde izole kalmasını sağlar. Yöneticiİşlemi, tüm işletme verilerinin ve tüm son kullanıcı verilerinin toplanmasını ve işletme kodu için politika temizlemesini yönetir, ardından bunları yürütmek üzere İzoleİşlemler'e gönderir. Ayrıca, IsolatedProcesses ile system_server gibi diğer işlemler arasındaki etkileşimi yönetir.

IsolatedProcess. İzole olarak tanımlanan (manifest dosyasında

isolatedprocess=true) bu işlem, ManagingProcess'ten işletme verilerini, politikaya uygun son kullanıcı verilerini ve işletme kodunu alır. Bunlar, işletme kodunun kendi verileri ve politikaya uygun son kullanıcı verileri üzerinde çalışmasına olanak tanır. IsolatedProcess, ek izinler olmadan hem giriş hem de çıkış için yalnızca ManagingProcess ile iletişim kurar.

Eşleştirilmiş işlem mimarisi, işletmelerin iş mantıklarını veya kodlarını açık kaynak haline getirmesi gerekmeden son kullanıcı veri gizliliği politikalarının bağımsız olarak doğrulanmasına olanak tanır. Yönetici işlemi, izole işlemlerin bağımsızlığını korurken izole işlemler iş mantığını verimli bir şekilde yürütür. Bu mimari, kişiselleştirme sırasında kullanıcı gizliliğini korumak için daha güvenli ve verimli bir çözüm sağlar.

Aşağıdaki şekilde bu eşlenmiş işlem mimarisi gösterilmektedir.

Veri işlemleri için politikalar ve politika motorları

Cihaz üzerinde kişiselleştirme, platform ile iş mantığı arasına bir politika yaptırım katmanı ekler. Amaç, son kullanıcı ve işletme denetimlerini merkezi ve uygulanabilir politika kararlarına eşleyen bir dizi araç sağlamaktır. Bu politikalar daha sonra akışlar ve işletmeler genelinde kapsamlı ve güvenilir bir şekilde uygulanır.

Eşlenmiş işlem mimarisinde politika motoru, son kullanıcı ve işletme verilerinin giriş ve çıkışını denetleyen ManagingProcess içinde bulunur. Ayrıca, izin verilenler listesinde yer alan işlemleri IsolatedProcess'e de sağlar. Örnek kapsam alanları arasında son kullanıcı denetimine uyma, çocuk koruma, izinsiz veri paylaşımının önlenmesi ve işletme gizliliği yer alır.

Bu politika yaptırım mimarisi, yararlanılabilen üç tür iş akışı içerir:

- Güvenilir Yürütme Ortamı (TEE) iletişimleriyle yerel olarak başlatılan, çevrimdışı iş akışları:

- Veri indirme akışları: Güvenilir indirmeler

- Veri yükleme akışları: Güvenilir işlemler

- Yerel olarak başlatılan, online iş akışları:

- Gerçek zamanlı yayınlama akışları

- Çıkarma akışları

- Yerel olarak başlatılan, çevrimdışı iş akışları:

- Optimizasyon akışları: Birleşik Öğrenme (FL) aracılığıyla uygulanan cihaz üzerinde model eğitimi

- Raporlama akışları: Birleştirilmiş Analizler (FA) aracılığıyla uygulanan cihazlar arası toplama

Aşağıdaki şekilde, mimari politikalar ve politika motorları açısından gösterilmektedir.

- İndir: 1 -> 2 -> 4 -> 7 -> 10 -> 11 -> 3

- Yayınlama: 1 + 3 -> 4 -> 6 -> 9 -> 11 -> 3

- Optimizasyon: 2 (eğitim planı sağlar) -> 1 + 3 -> 4 -> 5 -> 8 -> 11 -> 2

- Raporlama: 3 (toplama planı sağlar) -> 1 + 3 -> 4 -> 5 -> 8 -> 11 -> 2

Genel olarak, cihaz üzerinde kişiselleştirmenin eşlenmiş işlem mimarisine politika yaptırım katmanı ve politika motorunun eklenmesi, iş mantığını yürütmek için izole ve gizliliği koruyan bir ortam sağlarken gerekli verilere ve işlemlere kontrollü erişim sağlar.

Katmanlı API yüzeyleri

Cihaz üzerinde kişiselleştirme, ilgilenen işletmeler için katmanlı bir API mimarisi sunar. Üst katman, belirli kullanım alanları için oluşturulmuş uygulamalardan oluşur. Potansiyel işletmeler, verilerini üst katman API'leri olarak bilinen bu uygulamalara bağlayabilir. Üst katman API'leri, orta katman API'leri üzerine kuruludur.

Zaman içinde daha fazla üst katman API eklemeyi planlıyoruz. Belirli bir kullanım alanı için üst katman API'si kullanılamadığında veya mevcut üst katman API'leri yeterince esnek olmadığında işletmeler, programlama primitifleri aracılığıyla güç ve esneklik sağlayan orta katman API'lerini doğrudan uygulayabilir.

Sonuç

Cihaz üzerinde kişiselleştirme, son kullanıcı gizliliğiyle ilgili endişeleri gideren ve yüksek fayda sağlaması beklenen en yeni ve en iyi teknolojileri kullanan uzun vadeli bir çözümle ilgili ilgi ve geri bildirim almak için erken aşamada bir araştırma önerisidir.

ODP'nin ihtiyaçlarını karşıladığından ve endişelerini giderdiğinden emin olmak için gizlilik uzmanları, veri analistleri ve potansiyel son kullanıcılar gibi paydaşlarla etkileşime geçmek isteriz.