Te damos la bienvenida a la edición de octubre de Progreso en Privacy Sandbox, en la que se hace un seguimiento de los eventos importantes en el camino hacia la eliminación gradual de las cookies de terceros en Chrome y el trabajo para lograr una Web más privada. Cada mes, compartiremos una descripción general de las actualizaciones del cronograma de Privacy Sandbox junto con noticias de todo el proyecto.

Eventos

A partir del 3 de noviembre, organizaremos la Chrome Developer Summit. Podrás obtener una actualización sobre Privacy Sandbox en la presentación principal, además de tener la oportunidad de hacer preguntas al equipo de liderazgo en la sesión de preguntas y respuestas, y tiempo para preguntas más detalladas con los equipos de ingeniería en las horas de oficina. Regístrate hoy mismo y esperamos verte allí.

Este mes también se realizó la Conferencia Anual del W3C (conocida como TPAC), en la que se reúnen todos los grupos del W3C para analizar una variedad de temas relacionados con la Web. A continuación, puedes ver los videos y los minutos de las sesiones de descanso y las sesiones específicas, incluidos los temas de Privacy Sandbox.

Continuando con la temporada de conferencias, el IETF (Grupo de trabajo de ingeniería de Internet) organiza su sesión plenaria técnica en línea 112 habitual. Al igual que en TPAC, hay varias sesiones individuales en las que se analizan temas de Privacy Sandbox, como PRIV (Incorporación de valores que respetan la privacidad), PEARG (Grupo de investigación sobre mejoras y evaluaciones de privacidad) y los grupos de trabajo MASQUE (Substrato de aplicación multiplexada sobre encriptación QUIC). Estas son discusiones técnicas profundas sobre diseños de protocolos. Si tienes la capacitación adecuada y te interesa contribuir a estas discusiones, considera unirte.

Fortalecimiento de los límites de la privacidad entre sitios

Las cookies de terceros son un mecanismo clave que habilita el seguimiento entre sitios. Poder eliminarlos de forma gradual es un gran logro, pero también debemos abordar otras formas de almacenamiento o comunicación entre sitios.

API de Federated Credential Management

La propuesta de Administración de credenciales federadas (FedCM) es el nuevo nombre más significativo de WebID. La identidad federada es un servicio fundamental para la Web, pero, como se trata explícitamente de compartir aspectos de la identidad con otros sitios, hay detalles de implementación que se superponen con el seguimiento entre sitios.

La propuesta de administración de credenciales federadas explora una variedad de opciones, desde rutas de migración simples para soluciones existentes hasta métodos más privados de conexión a servicios con la mínima cantidad de información compartida.

Esta propuesta aún se encuentra en una etapa inicial y se puede seguir el debate en el grupo de la comunidad de identidad federada del W3C. El grupo también organizó una sesión dividida en TPAC en la que se analizó una descripción general de la propuesta. También hay una versión de prototipo muy temprana de la API disponible detrás de una marca de Chrome 89, pero esto es solo para la experimentación y cambiará a medida que avance la discusión.

Cookies

A medida que avanzan las propuestas relacionadas con las cookies, debes auditar tus propias SameSite=None o cookies entre sitios y planificar la acción que deberás realizar en tu sitio.

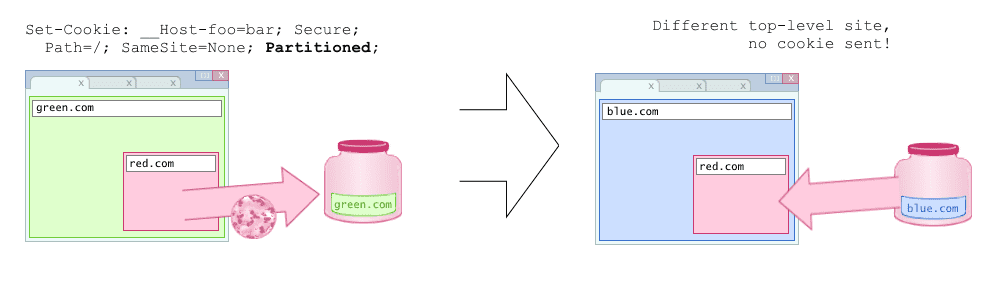

CHIPS

Si configuras cookies que se envían en contextos de varios sitios, pero en relaciones de 1:1, como incorporaciones de iframes o llamadas a la API, debes seguir la propuesta CHIPS o las cookies que tienen un estado particionado independiente. Esto te permite marcar las cookies como "particionadas" y colocarlas en un contenedor de cookies independiente por sitio de nivel superior.

El trabajo en CHIPS avanza, y aunque la función está disponible detrás de chrome://flags/#partitioned-cookies y la marca de CLI --partitioned-cookies, aún no está en un estado completamente testable. Proporcionaremos detalles actualizados de las pruebas y la depuración una vez que la implementación esté más completa.

Conjuntos propios

Si configuras cookies para contextos de varios sitios, pero solo en los sitios que te pertenecen (por ejemplo, alojas un servicio en tu .com que usa tu .co.uk), debes seguir las instrucciones de Conjuntos propios. Esta propuesta define una forma de declarar qué sitios deseas que formen un conjunto y, luego, marcar las cookies como "SameParty" para que solo se envíen para contextos dentro de ese conjunto.

Los conjuntos propios están disponibles para las pruebas de desarrolladores locales detrás de las marcas chrome://flags/#use-first-party-set y chrome://flags/#sameparty-cookies-considered-first-party, lo que te permite especificar tu propio conjunto de sitios relacionados y experimentar con el comportamiento de las cookies en ellos.

Particionamiento de almacenamiento

La plataforma web incluye otras formas de almacenamiento que pueden habilitar el seguimiento entre sitios. La sesión de TPAC sobre el estado de la partición de almacenamiento del navegador proporciona una descripción general del progreso de Chrome junto con el debate de otros proveedores de navegadores.

No es necesario que los desarrolladores realicen acciones de inmediato, pero si usas SharedWorker, Web Storage, IndexedDB, CacheStorage, las APIs de FileSystem, BroadcastChannel, la API de Web Locks, Storage Buckets o alguna otra forma de almacenamiento o API de comunicación en la que dependes del acceso a esos datos en varios sitios, entonces deberías hacer un seguimiento de este tema para futuras actualizaciones.

Evita el seguimiento encubierto

A medida que reducimos las opciones de seguimiento entre sitios de forma explícita, también debemos abordar las áreas de la plataforma web que exponen información de identificación que permite la creación de huellas digitales o el seguimiento oculto de los usuarios.

Reducción de las cadenas de usuario-agente y User-Agent Client Hints

Ampliamos la prueba de origen para probar el formato de usuario-agente reducido de Chrome y que incluya incorporaciones de terceros. Si proporcionas contenido entre sitios principalmente para otros servicios, puedes habilitar la opción de terceros cuando te registres para la prueba de origen para recibir el formato reducido en las solicitudes a tus recursos.

Puedes hacer un seguimiento del cronograma completo para reducir el usuario-agente de Chrome, con más ejemplos y detalles de las fases de lanzamiento. También deberás migrar a las Client Hints de usuario-agente (UA-CH) si dependes de la información de la versión de la plataforma, el dispositivo o la versión completa de la compilación en el formato User-Agent actual.

Seguimos estandarizando los nombres existentes para las sugerencias del cliente agregando el prefijo de encabezado Sec-CH- donde falta. A la espera de la aprobación, esperamos expandir el rango de caracteres GREASE para UA-CH.

Muestra de anuncios y contenido relevantes

A medida que avanzamos hacia la eliminación gradual de las cookies de terceros, debemos presentar APIs que permitan los casos de uso que dependían de ellas, pero sin permitir el seguimiento entre sitios.

FLoC

FLoC es una propuesta para habilitar la publicidad basada en intereses sin necesidad de realizar un seguimiento individual entre sitios. Hemos estado evaluando los comentarios de la prueba de origen anterior de FLoC antes de avanzar a más pruebas del ecosistema. Mientras seguimos trabajando en los próximos pasos y las decisiones para FLoC, deberías ver que pronto aparecerá en la base de código de Chromium un código exploratorio sobre el concepto de temas (a los que se hizo referencia anteriormente). Como todo el desarrollo de Chrome se realiza de forma abierta, este trabajo será visible, pero no hay nada que se pueda hacer de inmediato para las pruebas de los desarrolladores (ni para los usuarios). Esperamos seguir compartiendo estas conversaciones y actualizaciones en el nuevo PATCG (grupo comunitario de tecnología publicitaria privada).

Medición de anuncios digitales

Para complementar la visualización de anuncios sin seguimiento entre sitios, necesitamos mecanismos que preserven la privacidad para medir la eficacia de esos anuncios.

API de Attribution Reporting

La API de Attribution Reporting te permite medir eventos en un sitio, como hacer clic en un anuncio o verlo, que generan una conversión en otro sitio, sin habilitar el seguimiento entre sitios.

Nos gustaría seguir probando la API de Attribution Reporting y planeamos extender la prueba de origen hasta Chrome 97. Los tokens de prueba de origen actuales vencieron el 12 de octubre, por lo que deberás solicitar tokens actualizados para seguir realizando pruebas.

Combate el spam y el fraude en la Web

El otro desafío a medida que reducimos las plataformas disponibles para el seguimiento entre sitios es que estas mismas técnicas de creación de huellas digitales suelen usarse para la protección contra el spam y el fraude. También necesitamos alternativas que preserven la privacidad.

Tokens de confianza

La API de Trust Token es una propuesta que permite que un sitio comparta un reclamo sobre un visitante, como "Creo que es un ser humano", y que otros sitios verifiquen ese reclamo, nuevamente sin identificar a la persona.

Los tokens de confianza son una parte de la estrategia general para abordar el spam y el fraude en la Web. En el panel "Antifraud for the web" en TPAC, representantes de todo el ecosistema analizaron algunos de los desafíos y enfoques actuales.

Comentarios

A medida que seguimos publicando estas actualizaciones mensuales y avanzamos en Privacy Sandbox en su totalidad, queremos asegurarnos de que, como desarrollador, obtengas la información y la asistencia que necesitas. Cuéntanos en Twitter@ChromiumDev si hay algo que podamos mejorar en esta serie. Usaremos tus comentarios para seguir mejorando el formato.

También agregamos una sección de Preguntas frecuentes sobre Privacy Sandbox, que seguiremos expandiendo en función de los problemas que envíes al repositorio de asistencia para desarrolladores. Si tienes alguna pregunta sobre las pruebas o la implementación de alguna de las propuestas, comunícate con nosotros.