I biscotti sono più buoni se freschi, quindi quali sono le ricette più recenti per assicurarti di poter comunque godere della stagione spettrale senza biscotti induriti?

I biscotti sono più buoni se freschi, quindi quali sono le ricette più recenti per assicurarti di poter ancora divertirti con la stagione di Halloween senza biscotti induriti?

Stiamo per eliminare i cookie di terze parti sulla piattaforma web. Si tratta di un traguardo importante per affrontare il monitoraggio tra siti, ma fa parte di un percorso piuttosto lungo. Diamo un'occhiata a quanto abbiamo fatto finora e a cosa ci riserva il futuro…

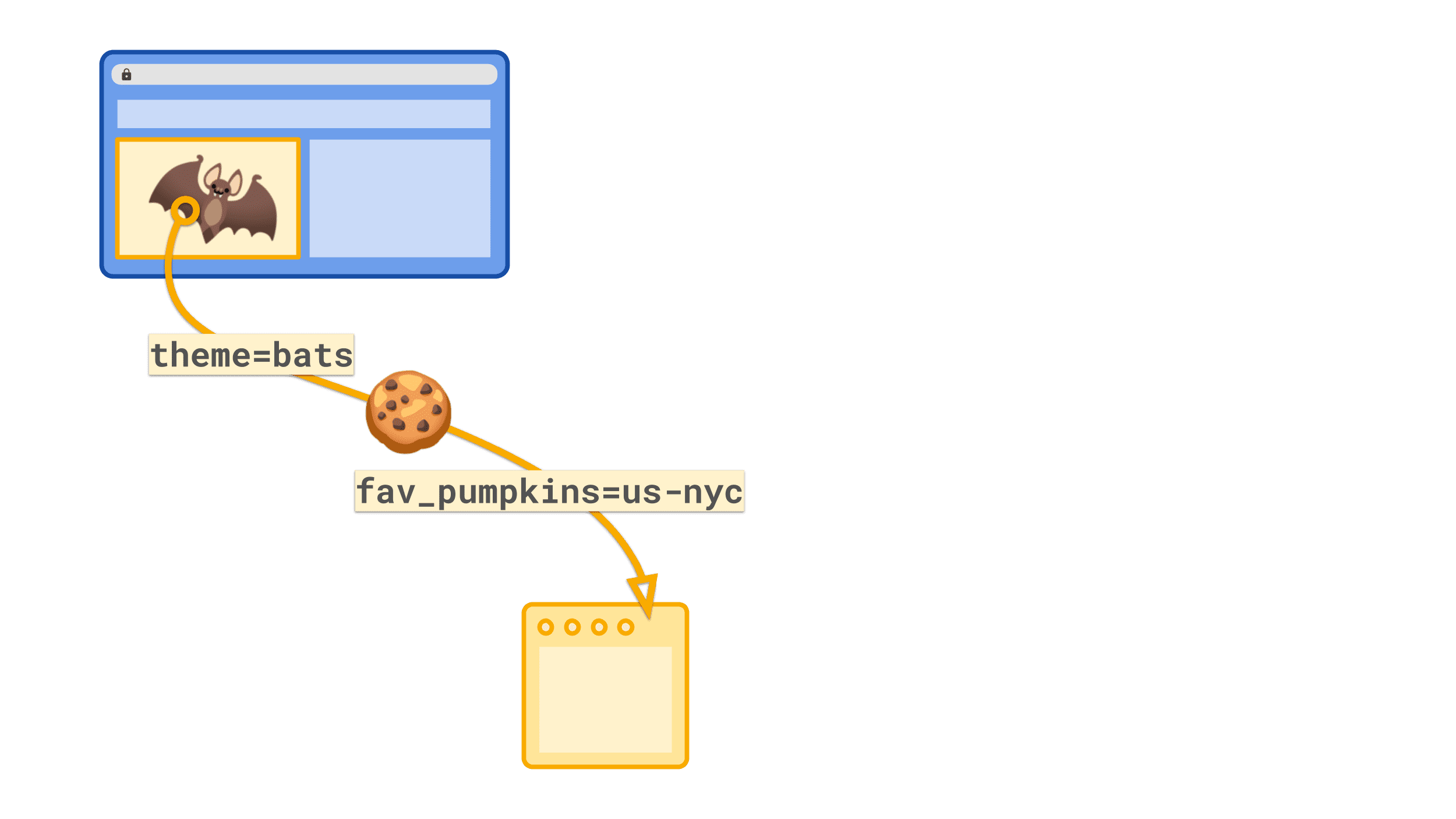

A prima vista, i cookie forniscono un semplice archivio di coppie chiave-valore che viene inviato tra il browser e il server. Ciò può fornire funzionalità utili su un sito, ad esempio memorizzare una preferenza: theme=bats o memorizzare l'ID sessione di un utente che ha eseguito l'accesso.

Se il cookie viene utilizzato sullo stesso sito che lo ha impostato, tendiamo a chiamarlo

un cookie proprietario. Se viene utilizzato in un sito diverso da quello che lo ha impostato, viene chiamato cookie di terze parti. Ad esempio, il mio

theme=bats cookie sarebbe proprietario se visito lo stesso sito che lo ha impostato, ma se è incluso in un iframe o in un'altra risorsa cross-site all'interno di un

sito diverso, si tratta di un cookie di terze parti.

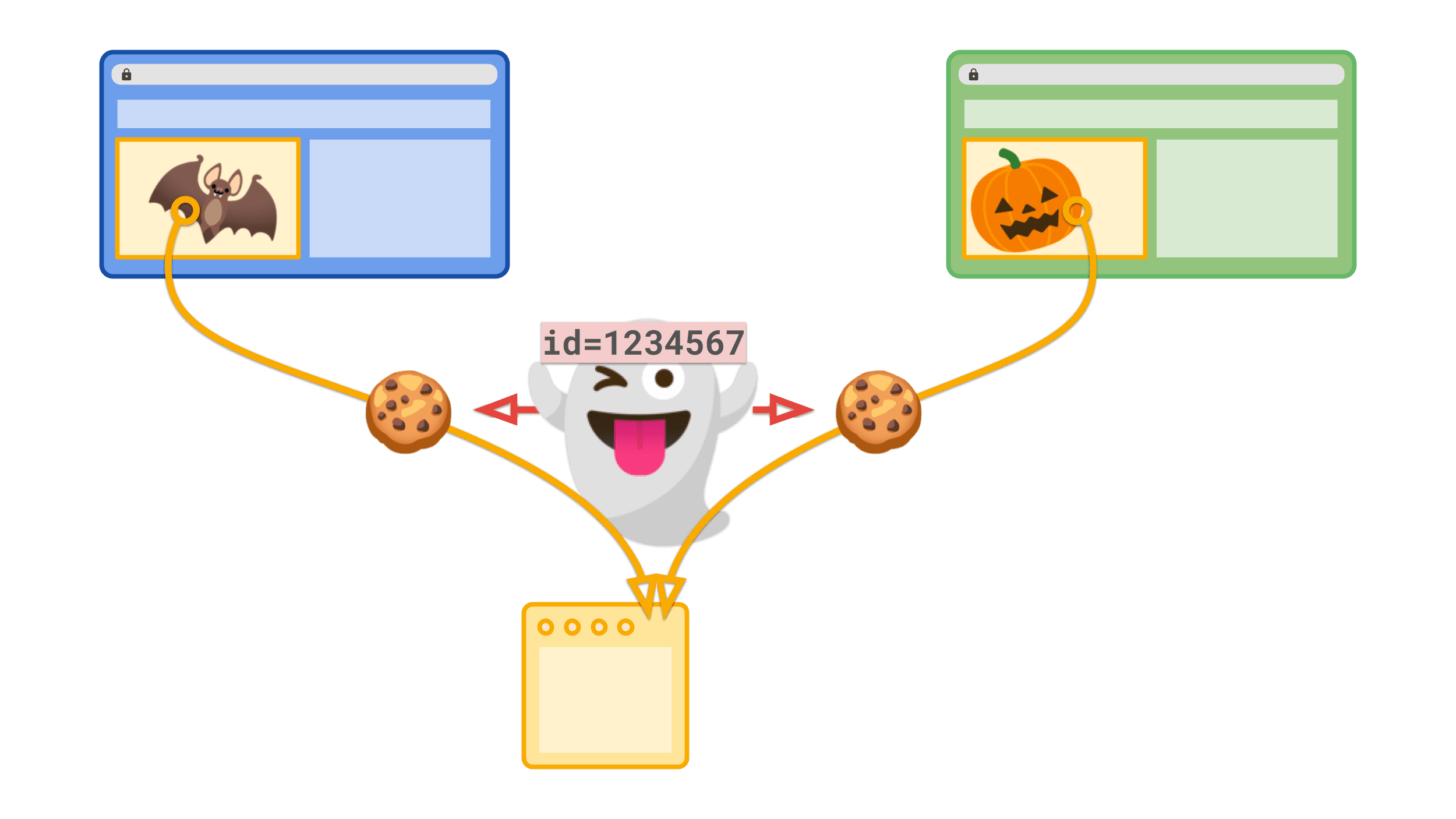

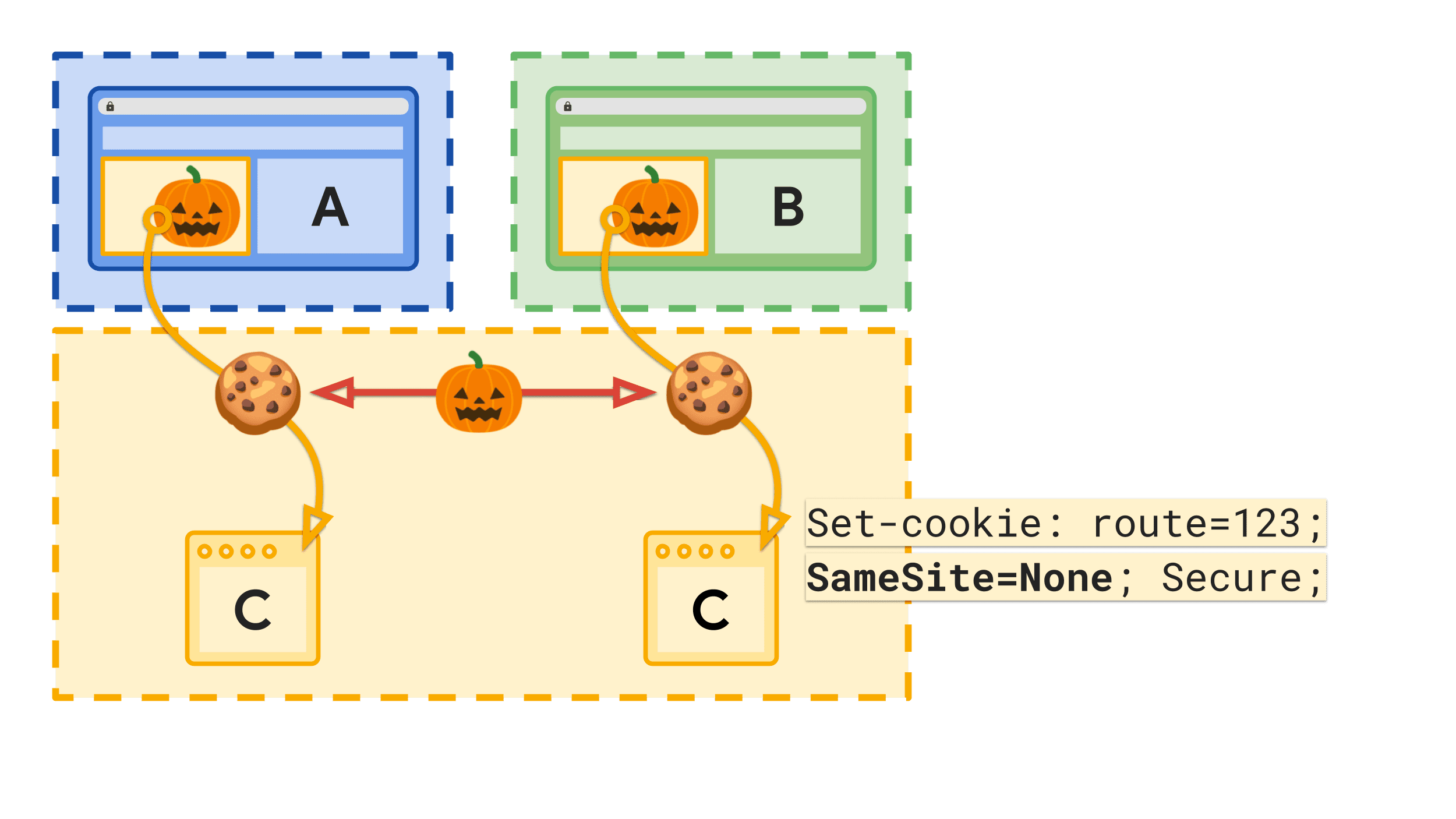

Il problema con i cookie di terze parti è che possono attivare il monitoraggio tra siti. Anziché impostare qualcosa come un tema, il servizio condiviso potrebbe memorizzare un intero identificatore. Lo stesso identificatore viene poi inviato quando navighi su diversi siti che includono il cookie dei servizi condivisi, il che significa che un servizio può osservare e collegare la tua attività su questi siti.

Cookie proprietari per impostazione predefinita

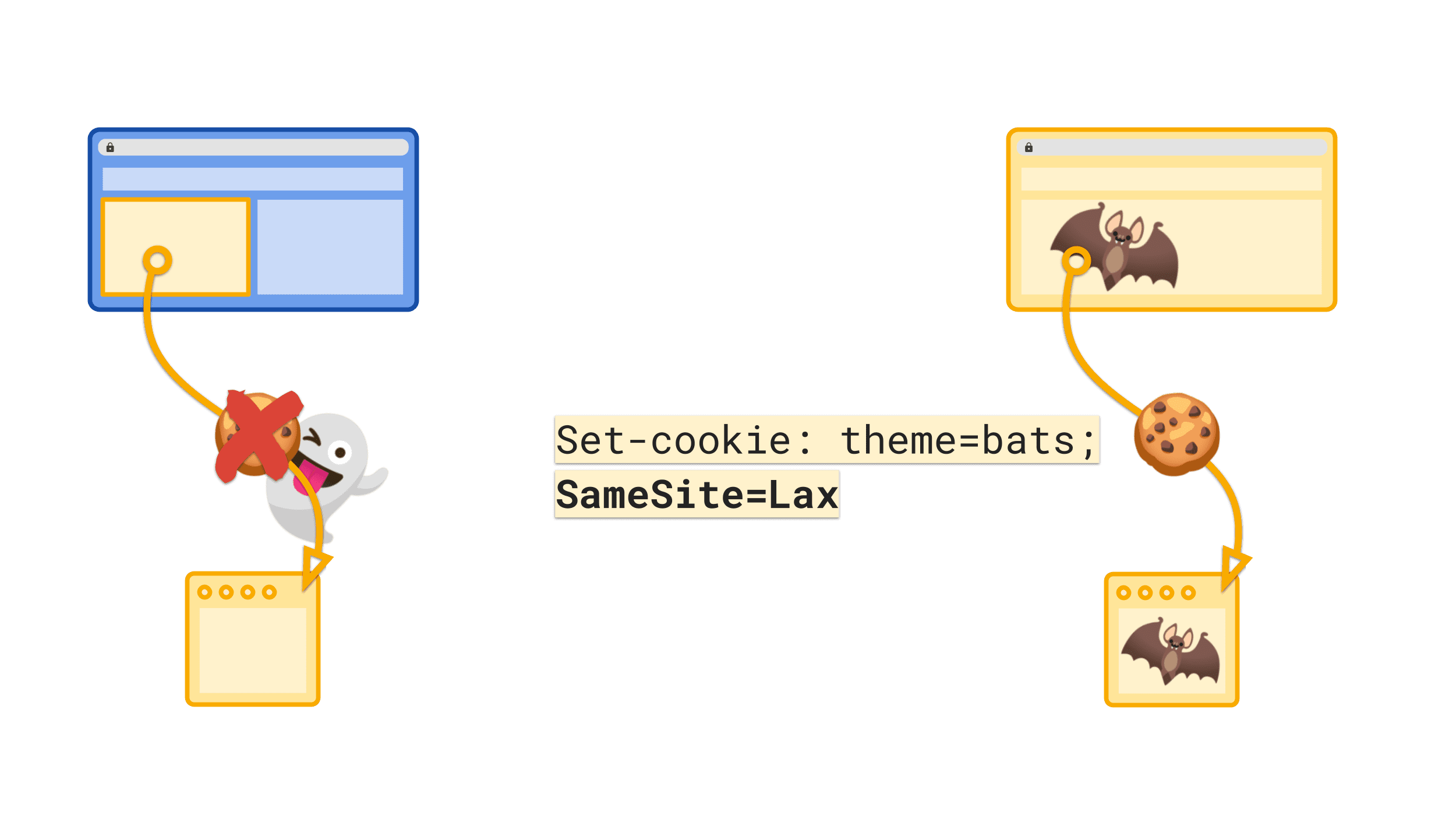

Abbiamo già fatto progressi nel nostro percorso. In precedenza, l'impostazione di un semplice cookie: theme=pumpkins veniva inviato in tutti i contesti: same-site o cross-site. La maggior parte dei siti vuole che i propri cookie vengano inviati solo nel

contesto dello stesso sito. Questo può essere controllato tramite l'attributo SameSite nel

cookie. Ad esempio:

Set-Cookie: theme=bats; SameSite=Lax

In questo modo, il browser invia il cookie solo se la risorsa corrisponde al sito di primo livello. Tuttavia, il sito doveva specificare quando voleva il cookie proprietario. In termini di sicurezza, questo approccio è un po' arretrato, perché in realtà dovresti chiedere quando vuoi avere più privilegi, non semplicemente ottenerli per impostazione predefinita.

Ora SameSite=Lax è l'impostazione predefinita. Se imposti solo theme=bats, il cookie verrà inviato solo in un contesto dello stesso sito.

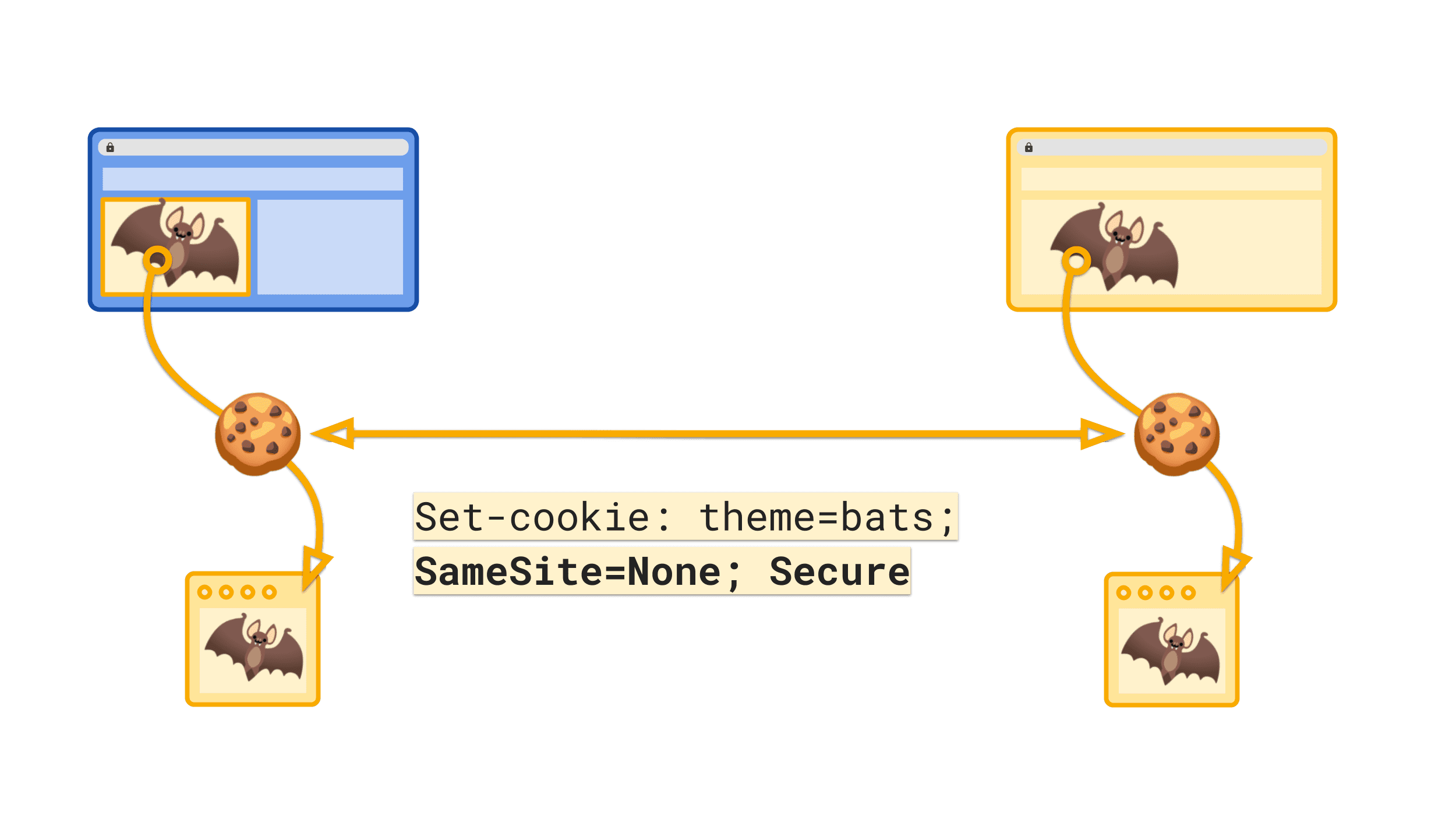

Se vuoi un cookie cross-site o di terze parti (ad esempio, hai bisogno che il tema venga visualizzato in un widget incorporato), devi specificare:

Set-Cookie: theme=bats; SameSite=None; Secure

In questo modo, il browser viene informato che vuoi che il cookie venga inviato in qualsiasi contesto cross-site, ma vogliamo limitarci alle connessioni sicure.

Cookie proprietari ancora più gustosi

Anche se la ricetta predefinita è migliorata, c'è ancora margine di miglioramento. Ecco un breve assaggio:

Set-Cookie: __Host-theme=bats;

Secure;

Path=/;

HttpOnly;

Max-Age=7776000;

SameSite=Lax;

In questo modo otterrai un cookie proprietario limitato a un solo dominio, con connessioni sicure, senza accesso da JavaScript, che scade automaticamente prima di scadere e (ovviamente) è consentito solo in contesti same-site.

I biscotti sono più buoni con i CHIPS!

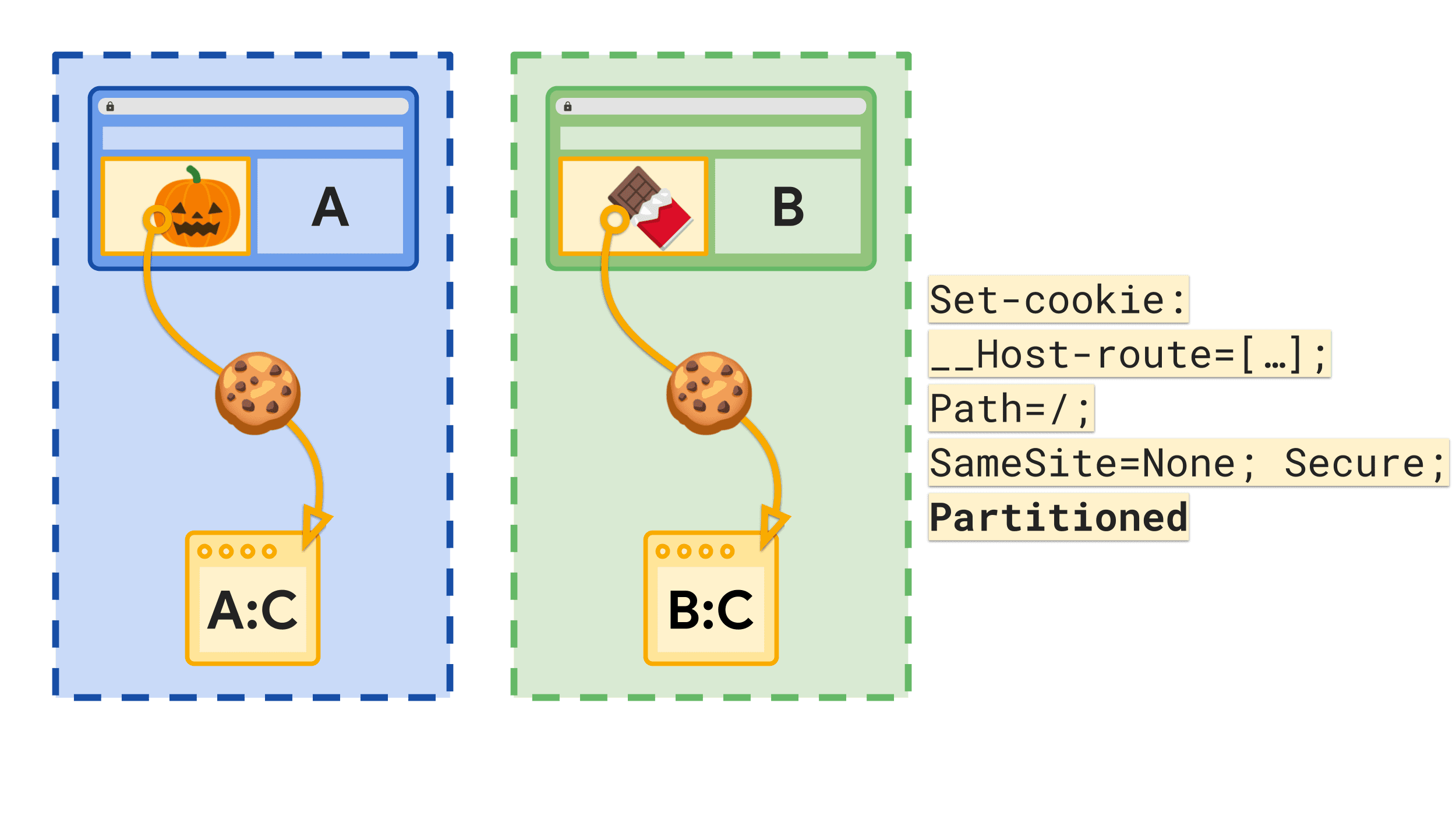

Uno degli aspetti magici del web è la possibilità di comporre più siti insieme. Supponiamo che io voglia creare un widget mappa che consenta ad altri siti di mostrare i migliori tour delle piantagioni di zucche o i percorsi per il dolcetto o scherzetto. Il mio servizio utilizza un cookie per consentire agli utenti di memorizzare i loro progressi lungo il percorso. Il problema è che lo stesso cookie di terze parti verrà inviato sul sito della piantagione di zucche come sul sito della raccolta di dolcetti. Non voglio monitorare gli utenti tra i siti, ma il browser utilizza un solo cookie jar: non ho modo di separare questo utilizzo.

Ed è qui che entra in gioco la proposta CHIPS (Cookies Having Independent Partitioned State). Anziché un unico cookie jar condiviso, esiste un cookie jar separato e suddiviso per sito di primo livello. I siti possono attivare questa funzionalità utilizzando

l'attributo Partitioned nel proprio cookie.

Set-Cookie: __Host-route=123;

SameSite=None;

Secure;

Path=/;

Partitioned;

Invece di dover condividere la scatola dei biscotti, ognuno ha la sua. Più semplice, più sicuro e più igienico.

Abbiamo appena inviato l'Intent to Ship per i cookie con stato suddiviso in parti indipendenti (CHIPS) in Chrome 109, il che significa che saranno disponibile per i test in versione beta a dicembre e poi pronto per la versione stabile a gennaio 2023. Quindi, se stai cercando un proposito per il nuovo anno per migliorare la ricetta dei cookie del tuo sito, dai un'occhiata e scopri se puoi iniziare a inserire CHIPS nei cookie cross-site.

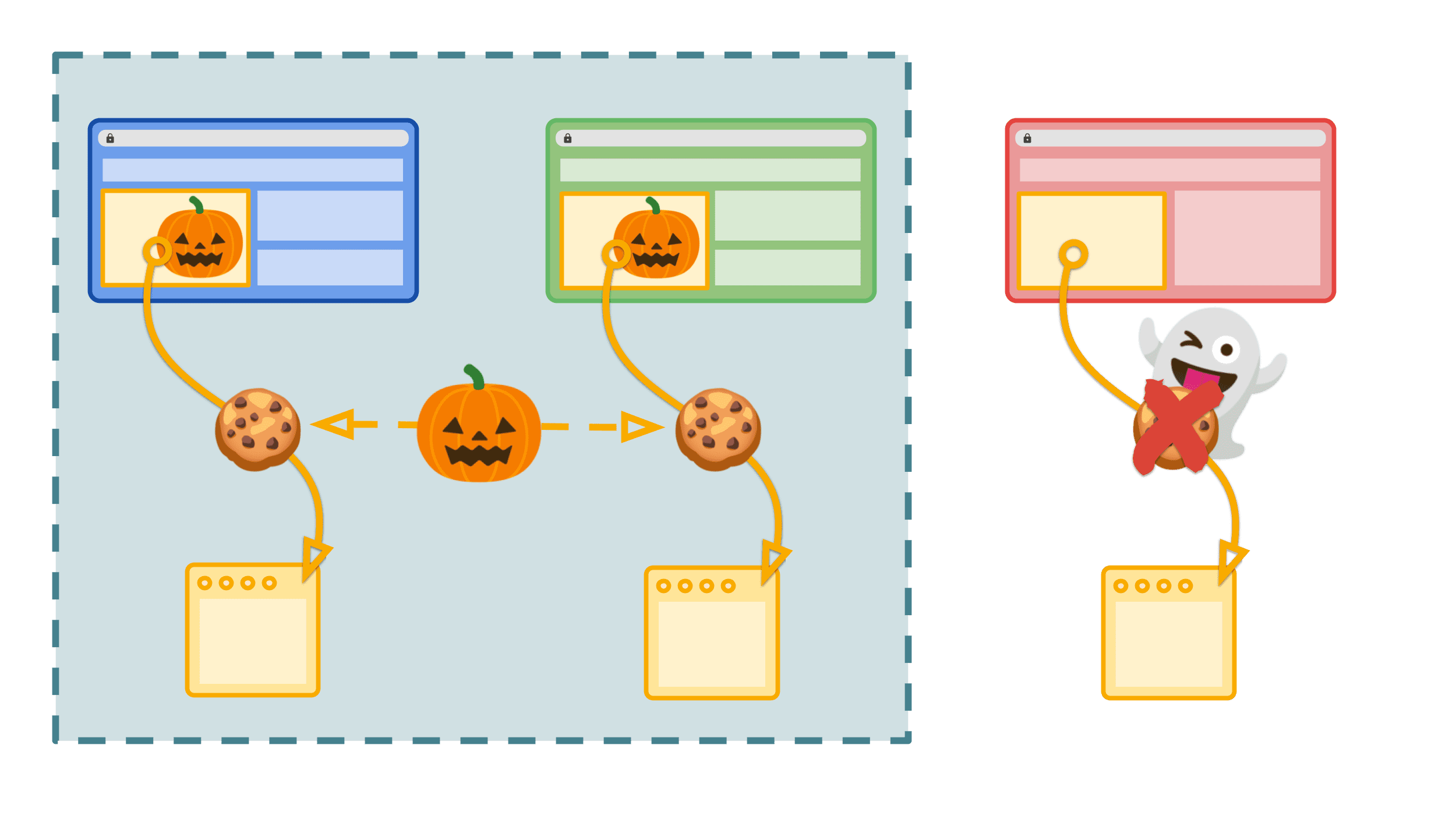

Invitare i cookie alla visione di gruppo con First-Party Sets

In merito al feedback degli sviluppatori, molti di voi hanno anche chiarito che esistono situazioni in cui condividete servizi su siti che controllate e volete poter utilizzare i cookie su tutti, ma non consentite che vengano inviati in contesti di terze parti. Ad esempio, potresti avere pretty-pumpkins.com e

pretty-pumpkins.co.uk. Potresti avere un sistema di accesso singolo basato su cookie

che funzioni su questi siti. CHIPS non funzionerebbe perché dovrei solo accedere su entrambi i siti. Il requisito è che mi serve lo stesso cookie su questi siti correlati.

Stiamo lavorando alla proposta di First-Party Sets per cercare di rendere possibile questa operazione. Abbiamo condotto un primo esperimento con le origini e abbiamo raccolto molti feedback della community, che ci hanno portato a sviluppare la versione più recente, che ha lo scopo di:

- Offrire alle organizzazioni un modo per definire un gruppo di siti che devono essere della stessa entità.

- Utilizza l'API Storage Access per richiedere l'accesso ai cookie cross-site all'interno del set proprietario.

Questi cookie sono ancora in fase di test, ma puoi consultare la guida per gli sviluppatori relativa ai set proprietari quando ci saranno altri test da eseguire oppure puoi partecipare alla discussione relativa alla proposta WICG/first-party-sets.

Non lasciare che i tuoi cookie diventino inattivi.

Il nostro obiettivo è iniziare a eliminare gradualmente il supporto per i cookie di terze parti in Chrome a partire dalla seconda metà del 2024. C'è tempo per prepararsi, ma devi iniziare a pianificare fin da subito.

- Controlla il codice per verificare la presenza di cookie con

SameSite=None. Questi sono i cookie che richiedono aggiornamenti. - Se non utilizzi cookie di terze parti, assicurati che i cookie dello stesso sito utilizzino le migliori ricette per i cookie proprietari.

- Se utilizzi questi cookie in un contesto completamente contenuto e incorporato, esamina e testa la proposta CHIPS.

- Se hai bisogno di questi cookie su più siti che formano un unico gruppo coerente, esamina la proposta relativa ai set proprietari.

- Se non rientri in nessuna di queste opzioni, dovrai esaminare le altre proposte di Privacy Sandbox in cui stiamo sviluppando API appositamente progettate per singoli casi d'uso che non si basano sul monitoraggio tra siti.

Questa è solo una breve panoramica e continueremo a condividere altre notizie e indicazioni man mano che il lavoro procede. Se hai domande, problemi o vuoi condividere i risultati del tuo lavoro, abbiamo molte opzioni per metterti in contatto.

Quindi, ricorda: i cookie possono essere deliziosi, ma solo pochi alla volta e soprattutto non provare a rubare quelli di qualcun altro.