Ab Chrome 128 beginnt ein Ursprungstest für die Multi-IdP-API auf dem Computer. Für die Button Mode API und das Continuation Bundle beginnt ein Ursprungstest auf Android-Geräten. Mit der Funktion „Multi IdP“ können Entwickler ein Array mit mehreren unterstützten Identitätsanbietern in einem einzigen get()-Aufruf angeben. Mit der Button Mode API wird eine neue Benutzeroberfläche eingeführt. Mit der Button Mode API können Identitätsanbieter die FedCM API auch dann verwenden, wenn ihre Nutzer beim API-Aufruf keine aktiven IdP-Sitzungen haben. Das Continuation-Bundle besteht aus der Continuation API und der Parameters API. Es ermöglicht einen OAuth-Autorisierungsablauf, bei dem ein vom IdP bereitgestelltes Berechtigungsdialogfeld angezeigt wird. Das Paket enthält auch andere Änderungen wie die Fields API, mehrere configURL und benutzerdefinierte Kontolabels.

Ursprungstest: Multi IdP API

Nutzer können ein Konto aus einer Reihe unterstützter Identitätsanbieter auswählen. RP profitieren von höheren Anmelde- und Registrierungsraten. Wenn der Nutzer bei mehreren IdPs angemeldet ist, wird er aufgefordert, sich mit einem der IdPs beim RP anzumelden.

IdPs werden anhand der vorhandenen Konten des Nutzers und der zugehörigen Zeitstempel priorisiert.

- Wenn sich der Nutzer zuvor mit einem bestimmten IdP beim RP angemeldet hat (d.h. er hat ein „wiederkehrendes Konto“), werden diese IdPs zuerst aufgeführt.

- Innerhalb der zurückgegebenen Konten werden die IdPs nach dem Zeitstempel ihrer letzten Verwendung sortiert. Der zuletzt verwendete IdP wird oben in der Liste angezeigt. In einigen Fällen sind in Chrome möglicherweise keine Zeitstempeldaten für ein wiederkehrendes Konto vorhanden. Das liegt wahrscheinlich daran, dass sich der Nutzer angemeldet hat, bevor Zeitstempel-Logs in FedCM implementiert wurden. Diese Konten werden unter den Konten mit Zeitstempeln aufgeführt.

- Wenn der Nutzer keine Konten mit einem der Identitätsanbieter hat, wird die vom vertrauenden Dienstleister angegebene Reihenfolge berücksichtigt.

FedCM ermöglicht die automatische erneute Authentifizierung, wenn der Entwickler dies anfordert und nur ein Konto zurückgegeben wird. Bei Multi-IdP wird der Nutzer nicht automatisch neu authentifiziert, wenn für mehrere IdPs zurückkehrende Konten vorhanden sind. Ein wiederkehrendes Konto ist eine wichtige Voraussetzung für die automatische erneute Authentifizierung. Der Browser initiiert die automatische Re-Authentifizierung nur, wenn das Konto explizit erkannt wurde. Das bedeutet, dass der Nutzer FedCM mit diesem Konto zuvor auf diesem RP verwendet haben muss.

Wenn der Anmeldestatus des Nutzers für einen IdP auf „Abgemeldet“ gesetzt ist, werden durch den Aufruf von FedCM keine Konten für diesen IdP abgerufen. Wenn der Status des Nutzers für alle verfügbaren Identitätsanbieter als „abgemeldet“ protokolliert wird, wird die FedCM-Anmeldeaufforderung im Widget-Modus nicht automatisch angezeigt.

Wenn der im Browser für einen Identitätsanbieter gespeicherte Anmeldestatus „Angemeldet“ lautet, aber keine Konten für diesen Identitätsanbieter vom Abrufvorgang zurückgegeben wurden (z. B. wenn die Nutzersitzung abgelaufen ist, der Anmeldestatus aber noch nicht vom Browser aktualisiert wurde), wird die Benutzeroberfläche für die Nichtübereinstimmung für den Identitätsanbieter angezeigt und der Nutzer wird aufgefordert, sich mit dem nicht übereinstimmenden Identitätsanbieter anzumelden.

Weitere Informationen zum Anmeldestatus finden Sie in der Dokumentation. Weitere Implementierungsdetails finden Sie im Entwicklerleitfaden.

Ursprungstest: Multi IdP API

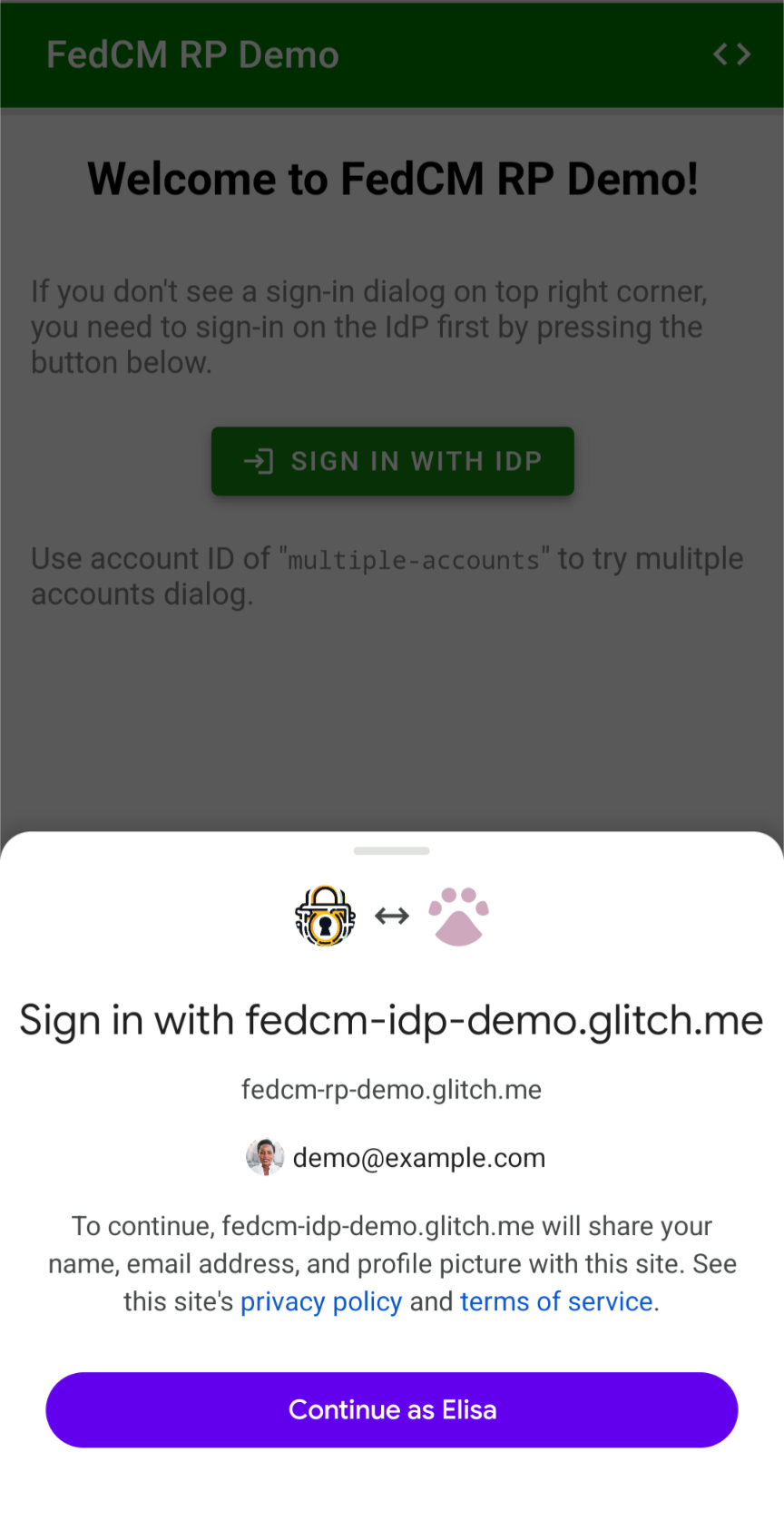

Sie können die Multi IdP API als Nutzer auf dem Demo-RP oder als Entwickler mit Chrome 128 oder höher ausprobieren.

Als Nutzer ausprobieren

Probieren Sie es selbst aus. Achten Sie darauf, dass:

- Chrome ist nicht so konfiguriert, dass Aufforderungen zur Anmeldung über Drittanbieter auf der Seite

chrome://settings/content/federatedIdentityApiblockiert werden. - Sie sind in mehreren Demo-Identitätsanbietern angemeldet. Folgen Sie der Anleitung auf der Demoseite.

Wenn Sie Multi-IdP auf Websites testen möchten, deren Ursprung nicht für den Ursprungstest registriert ist, müssen Sie das Feature-Flag unter chrome://flags/#fedcm-multi-idp aktivieren.

Als Entwickler ausprobieren

Wenn ein Anmeldeanbieter ein JavaScript-SDK auf der RP eingebettet hat (empfohlen), kann der navigator.credentials.get()-Aufruf zur Aktivierung mehrerer IdPs vom Anbieter implementiert werden und die RP-Entwickler müssen ihren Code nicht ändern. Andernfalls muss der RP die FedCM API selbst aufrufen.

Wenn Sie die Funktion „Mehrere Identitätsanbieter“ auf einer vertrauenden Partei testen möchten, geben Sie das Array der unterstützten Anbieter so an:

try {

const cred = await navigator.credentials.get({

identity: {

providers: [

{

configUrl: "https://idp1.example/foo.json", // first IdP

clientId: "123",

},

{

configUrl: "https://idp2.example/bar.json", // second IdP

clientId: "456",

}

]

}

});

const token = cred.token;

const currentConfigFileUrl = cred.configURL;

if (cred.configURL === 'https://idp1.example/foo.json') {

// handle the token for idp1.example

} else if (cred.configURL === 'https://idp2.example/bar.json') {

// handle the token for idp2.example

}

} catch (error) {

console.error("Error during credential retrieval:", error);

}

Das Attribut configURL im resultierenden Objekt speichert die URL der Konfigurationsdatei für den IdP, mit dem sich der Nutzer authentifiziert hat. Der RP kann festlegen, wie das resultierende token verarbeitet werden soll, da es je nach IdP unterschiedlich ist.

Am Ursprungstest teilnehmen

Mit Ursprungstests können Sie neue Funktionen ausprobieren und Feedback zu ihrer Benutzerfreundlichkeit, Praktikabilität und Effektivität geben. Weitere Informationen finden Sie unter Erste Schritte mit Ursprungstests.

Sie können die Funktion „Multi IdP“ ausprobieren, indem Sie sich für die Ursprungstests ab Chrome 128 registrieren.

Um Multi-IdP auszuprobieren, kann ein RP seinen Ursprung registrieren und einen Test mit dem Ursprung der Erstanbieter ausführen. Der Identitätsanbieter kann sich auch für einen Testlauf für Drittanbieterursprünge registrieren und die Funktion „Multi-IdP“ für alle seine RPs mit JavaScript-SDKs nutzen.

So nehmen Sie am Ursprungstest teil:

- Rufen Sie die Registrierungsseite für den Ursprungstest der Multi IdP API auf. 2. Klicken Sie auf die Schaltfläche Registrieren und füllen Sie das Formular aus, um ein Token anzufordern.

- Wenn Sie sich für einen Ursprungstest für Erstanbieter registrieren möchten, geben Sie den Ursprung des RP im Feld „Web Origin“ (Webursprung) ein. Geben Sie für einen Drittanbieter-Ursprungstest die Quelle des JavaScript-SDK des IdP ein und setzen Sie ein Häkchen bei „Drittanbieter-Abgleich“.

- Klicken Sie auf Senden.

- Geben Sie das ausgestellte Token auf der RP-Seite an:

- Für Teilnehmer an Origin Trials von Erstanbietern:

– Als Meta-Tag im

<head>:<meta http-equiv="origin-trial" content="TOKEN_GOES_HERE">– Als HTTP-Header:Origin-Trial: TOKEN_GOES_HERE - Für Teilnehmer an Testläufen von Drittanbietern: – durch programmatische Bereitstellung eines Tokens.

- Für Teilnehmer an Origin Trials von Erstanbietern:

– Als Meta-Tag im

Button Mode API für Chrome unter Android

Ab Chrome-Version 128 beginnt der Ursprungstest der Button Mode API in Chrome für Android. Zuvor wurde die API bereits auf dem Desktop getestet. Mit der Button Mode API können Identitätsanbieter die FedCM API auch dann verwenden, wenn ihre Nutzer bei API-Aufruf vom IdP abgemeldet sind. Der Anmeldevorgang wird durch eine Nutzeraktion initiiert, was die Absicht des Nutzers besser widerspiegelt.

In Chrome 128 wird eine neue Funktion eingeführt, mit der IdPs das offizielle Logo des RP direkt in die Antwort des Clientmetadaten-Endpunkts einfügen können. Dadurch wird die Benutzeroberfläche auf Mobilgeräten im Schaltflächenmodus verbessert.

Ähnlich wie beim IdP-Branding in der Konfigurationsdatei können die Symbole des RP auf der IdP-Seite konfiguriert und in der client_metadata_endpoint-Antwort zurückgegeben werden:

"privacy_policy_url": "https://rp.example/privacy_policy.html",

"terms_of_service_url": "https://rp.example/terms_of_service.html",

"icons": [{

"url": "https://idp.example/rp-icon.ico",

"size": 40

}]

Weitere Informationen zur Unterstützung von Symbolen finden Sie in der Entwicklerdokumentation.

Wenn der Nutzer noch nicht angemeldet ist, fordert FedCM ihn auf, sich mit dem vom Identitätsanbieter über einen benutzerdefinierten Chrome-Tab bereitgestellten login_url beim Identitätsanbieter anzumelden.

Wenn sich der Nutzer mit einem Konto, das er schon einmal verwendet hat, neu authentifiziert, wird die Offenlegungs-UI nicht angezeigt.

Eine Anleitung zur Registrierung für den Ursprungstest finden Sie unter Button Mode API auf dem Computer. Wenn Sie sich bereits auf einem Computer für den Ursprungstest registriert haben, ist die Funktion ab Chrome 128 automatisch in Chrome für Android verfügbar.

Continuation API-Bundle für Chrome für Android

Ab Chrome 128 ist das Continuation API-Bundle für Chrome für Android im Rahmen eines Ursprungstests verfügbar. Der erste Test fand auf dem Desktop statt. Das Bundle besteht aus mehreren FedCM-Funktionen, darunter die Continuation API, die Parameters API, die Fields API, mehrere configURLs und benutzerdefinierte Kontolabel.

Die Continuation API ermöglicht mehrstufige Anmeldevorgänge. Mit der Parameters API können zusätzliche Parameter an den IdP übergeben werden. Mit der Fields API kann der RP bestimmte Kontoattribute für die Offenlegungs-UI im FedCM-Dialogfeld anfordern. Außerdem unterstützen mehrere configURL mehrere Konfigurationsdateien für einen Identitätsanbieter und mit benutzerdefinierten Kontolabels können Identitätsanbieter Konten mit Anmerkungen versehen, sodass RPs sie nach diesen Labels filtern können.

Weitere Informationen zum Continuation API-Bundle finden Sie im Blogpost zum Continuation API-Bundle auf dem Desktop. So registrieren Sie sich für den Origin-Testlauf: Folgen Sie dieser Anleitung. Wenn Sie sich bereits für den Ursprungstest auf dem Desktop registriert haben, sind die Funktionen ab Chrome 128 automatisch in Chrome für Android verfügbar.

Feedback geben

Wenn Sie Feedback haben oder Probleme auftreten, können Sie ein Problem melden. Wir werden den kanonischen FedCM-Entwicklerleitfaden und die Seite mit den Update-Logs auf dem neuesten Stand halten.